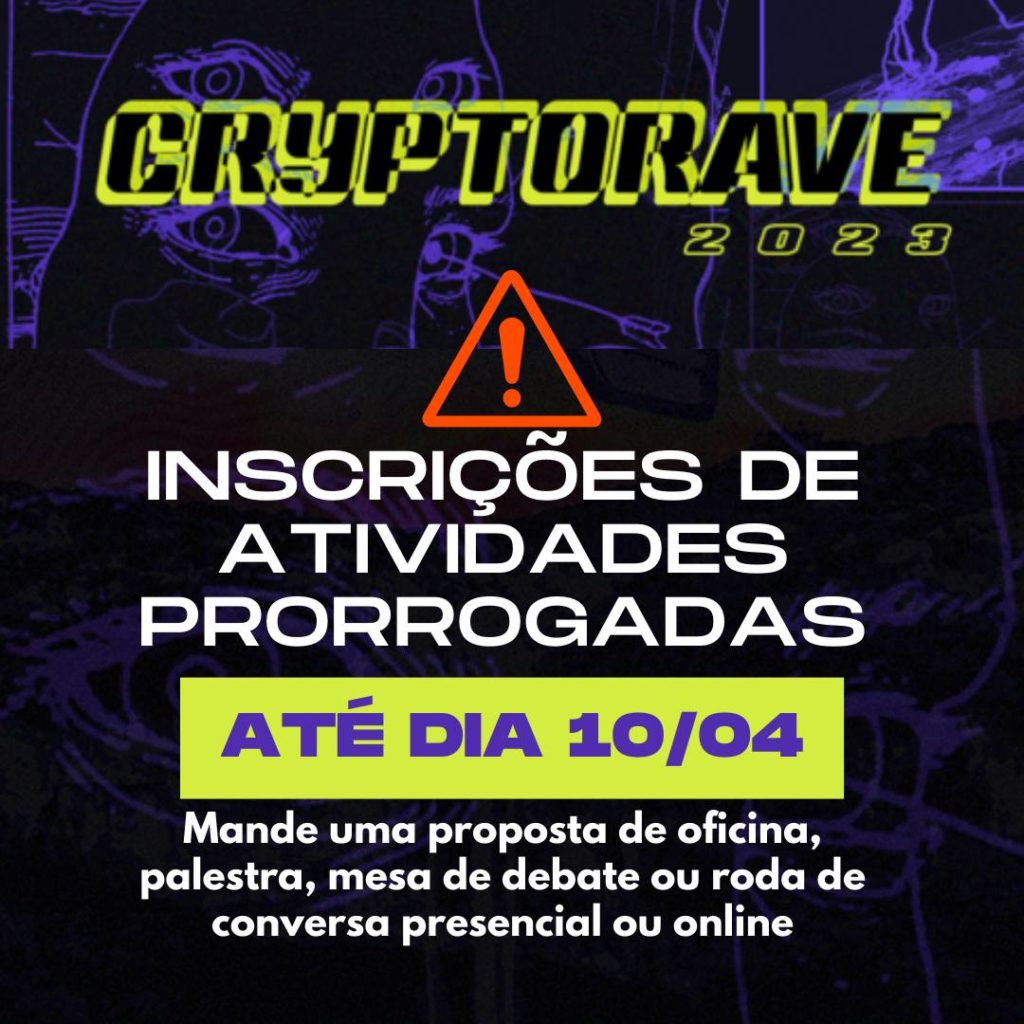

O prazo para inscrever sua proposta de atividade na CryptoRave 2023 foi prorrogado!! Chama as amizades e organizem-se que ainda dá tempo!

Envie sua proposta até 10/04 pelo link: https://dandara.vedetas.org/index.php/173617?lang=pt-BR

Enquanto os senhores da guerra movem suas peças no tabuleiro, Julian Assange segue preso, sob tortura psicológica e definhando.

Preso político por denunciar os crimes de guerra dos EUA. Em 2010, através do Wikileaks ao qual fazia parte, expôs ao mundo o vídeo de um helicóptero apache matando civis e repórteres em Bagdá, guerra do Iraque. Desde então a vida dele virou um inferno.

Está rolando uma campanha internacional por sua liberdade. Muito importante no contexto em que vivemos, onde falar a verdade sobre quem detém o poder é motivo de prisão, enquanto que espalhar mentiras rende muito dinheiro e até eleição.

Mais informações no Twitter da Articulação digital pela liberdade de Julian Assange, @assange_livre.

Saiu o local e a programação da I Feira Anarquista Feminista de Porto Alegre!

Nos dias 05/12, presencialmente, e 11/12 vai ter oficina de autodefesa digital (sem homens cis). Programação completa.

Nos dias 04/12 (sábado) e 05/12 (domingo) a FAFPOA acontecerá na Casa Estudantil Universitária de Porto Alegre - CEUPA II, localizada na Rua José do Patrocínio nº 648 - Cidade Baixa - Porto Alegre - RS. Lembramos que haverá refeição vegana coletiva com base de arroz e lentilha - traga pratos ou potes, talheres e copos, e alimentos veganos para compartilhar, se puder. Também seguiremos a arrecadação de itens para o apoio de mulheres e pessoas trans em situação de cárcere. Nos dias 11/12 (sábado) e 12/12 (domingo) será a edição Virtual da FAFPOA. Para se inscrever nas atividades acesse o link: https://framaforms.org/inscricoes-para-atividades-virtuais-da-i-fafpoa-1637072000 As atividades abertas para todos os públicos serão transmitidas, caso haja consenso das pessoas participantes, no canal da Fafpoa no Kolektiva.media no link: https://kolektiva.media/a/fafpoa/video-channels Enviamos abaixo a programação completa, e em anexo os cartazes para difusão da FAFPOA, que assim como maiores informações, também estão disponíveis no link https://feiraanarquistafeminista.noblogs.org/ Nos vemos lá!

Divulgando:

O Muvuca Hack Festival é um evento de celebração e discussão sobre tecnologia, sociedade e cultura hacker em formato 100% digital!

Prepare-se para aprender sobre programação, discutir privacidade e vigilância, descobrir algumas das tendências que estão mudando o presente, e que vão moldar o futuro – tudo isso em um ambiente inclusivo e diverso.

Aberto para envio de atividades. Mais informações no site do evento: https://muvuca.matehackers.org/

Começa hoje o Simpósio #FAIL | TECNOLOGIA E POLÍTICA: pensar e fazer mundos a partir de suas falhas e ruínas.

Habitar as falhas: essa é a provocação e o convite lançados nesse encontro. Explorar o domínio da falha como lócus privilegiado para o entendimento do nosso tempo, assim como para sua urgente reimaginação e reconstrução num momento histórico que acumula uma sobreposição de panes: a falha da promessa tecnológica e o crescente poder extrativo das plataformas digitais; a falha da democracia e a ascensão dos neototalitarismos; a falha ambiental e o novo regime climático; a falha epistemológica e o colapso dos regimes modernos de verdade; a falha econômica e as ruínas do neoliberalismo. E, por fim, a “falha das falhas” materializada na pandemia de COVID-19.

A irrupção de falhas, panes e erros revelam uma série de agentes, controvérsias e disputas que se mantêm silenciadas e opacas em situações de “normalidade”. As falhas podem ser ainda uma ocasião para contestações e renegociações de processos que, em situação de estabilidade, pareceriam inevitáveis.

De que modo todas essas falhas nos interpelam? Sabemos que não adianta chamar os técnicos e experts para consertar. Não vai passar. Não passarão!

Apesar do iminente esgotamento da terra, do avanço da lógica extrativista sobre os diversos domínios da vida e do sufocamento das políticas do comum, resiste entre nós uma inquietação criativa. No Sul Global, onde o bom funcionamento dos aparatos técnicos e os projetos igualitários de convivência sempre foram exceção e não regra, sobreviveram imaginários e práticas capazes de criar brechas nas ruínas. São frutos não apenas da precariedade, mas uma insistente inventividade.

Habitar a falha é situar-se na pausa que ela impõe, nos desarranjos que ela instaura e — sem ignorar suas ambiguidades e armadilhas — tomá-la como ocasião para novas composições e negociações. Habitar a falha é “permanecer com o problema” (Haraway) e “ocupar as ruínas”, no sentido que Anna Tsing propõe: “dedicar-se ao trabalho de viver juntos, mesmo onde as probabilidades estejam contra nós”.

Tarefa coletiva e mais que humana.

Veja a Programação.

Esta é uma tradução do capítulo de mesmo nome do livro Surveilance Capitalism, de Shoshana Zuboff.

Assim, a partir dos anos, seus dons foram regados:

Cada qual com aquele que precisava para sobreviver;

A abelha levou a política que convém a uma colmeia,

A truta com barbatana de truta, o pêssego moldado em pêssego,

E foram bem-sucedidos em seu primeiro esforço.

—W. H. Auden

Sonetos da China, I

Embora não tenha mencionado, o visionário da computação ubíqua, Mark Weiser, previu a imensidão do poder instrumentário como um projeto social totalizante. Ele o fez de uma forma que sugere tanto sua total falta de precedentes quanto o perigo de confundi-lo com o que já havia acontecido antes: “centenas de computadores em cada sala, todos capazes de perceber as pessoas próximas, ligados por redes de alta velocidade, têm o potencial de fazer com que o totalitarismo pareça até agora a mais pura anarquia”.1 Na verdade, todos esses computadores não são o meio para um hiper-totalitarismo digital. Eles são, como acredito que Weiser percebeu, a base de um poder sem precedentes que pode remodelar a sociedade de formas também nunca vistas. Se o poder instrumentário* consegue fazer o totalitarismo parecer uma anarquia, então o que podemos esperar que faça conosco?

Há sete décadas, a utopia comportamental proto- instrumentária de Skinner, Walden Two, foi recebida com repulsa. Hoje em dia, o mundo real é a inspiração para a retórica do capitalismo de vigilância, à medida que os seus líderes promovem as ferramentas e visões que trarão as ideias do velho professor à vida… às nossas vidas. Os processos de normalização e habituação já começaram. Vimos anteriormente que a busca do capitalismo de vigilância por certeza – o imperativo da previsão – exige uma aproximação contínua à informação total como a condição ideal para a inteligência de máquina. No caminho da totalidade, os capitalistas de vigilância ampliaram seu escopo do mundo virtual para o mundo real. O negócio baseado no real renderiza todas as pessoas, coisas e processos como objetos computacionais em uma fila interminável de equivalência sem igualdade. Agora, à medida que os negócios baseados na realidade se intensificam, a busca da totalidade leva necessariamente à anexação da “sociedade”, das “relações sociais” e dos principais processos sociais como um novo terreno para renderização, cálculo, modificação e previsão.

A ubiquidade do Grande Outro [Big Other] é reverenciada como inevitável, mas não acaba aí. O objetivo nessa nova fase é a visibilidade, coordenação, confluência, controle abrangentes e a harmonização dos processos sociais na busca de escala, escopo e ação. Embora o instrumentarianismo e o totalitarismo sejam espécies distintas, cada um deles anseia pela totalidade, embora de formas profundamente diferentes. O totalitarismo busca a totalidade como uma condição política e depende da violência para consegui-lo. O instrumentarianismo busca a totalidade como condição de domínio do mercado e depende do controle sobre a divisão do aprendizado na sociedade, possibilitado e imposto pelo Outro Grande, para abrir seu caminho. O resultado é a aplicação do poder instrumentário à otimização da sociedade em prol dos objetivos do mercado: uma utopia da certeza.

Embora ressoem em muitos aspectos com a visão social instrumentária da elite política da China, os capitalistas de vigilância têm objetivos distintos. Em sua visão, a sociedade instrumentária é uma oportunidade de mercado. Quaisquer normas e valores que eles impõem são projetados para promover o cumprimento exato dos objetivos do mercado. Como a experiência humana, a sociedade está subordinada à dinâmica do mercado e renasce como métrica comportamental computacional objetificada disponível para as economias do capitalismo de vigilância de escala, escopo e ação na busca dos suprimentos mais lucrativos de mais-valia comportamental. A fim de alcançar esses objetivos, os capitalistas de vigilância têm conjurado uma visão arrepiante. Eles pretendem formar uma nova sociedade que emule o aprendizado de máquina da mesma forma que a sociedade industrial foi modelada nas disciplinas e métodos de produção de fábrica. Em sua visão, o poder instrumentário substitui a confiança social, o Grande Outro substitui a certeza das relações sociais e a sociedade como a conhecemos míngua na obsolescência.

Como generais entregando uma contagem de seus exércitos, os líderes do capitalismo de vigilância têm o cuidado de assegurar aos aliados seu grande poder. Isso é tipicamente expresso em um inventário das tropas instrumentárias reunidas na fronteira, prontas para a rendição de tudo em busca da totalidade. Essa busca, evidentemente, não tem apenas consequências para a sociedade; ela inclui a sociedade.

Na primavera de 2017, Satya Nadella, CEO da Microsoft, se dirigiu ao palco para abrir a conferência anual de desenvolvedores da empresa, com seu perfil esbelto acentuado pela necessária camisa polo preta, calça jeans preta e os tênis high-tops pretos da moda. Rapidamente deslumbrou a plateia ao listar suas tropas. Relatou os 500 milhões de dispositivos Windows 10; 100 milhões de usuários mensais de seu software Office; 140 milhões de usuários mensais do “assistente” digital da corporação, Cortana; e mais de 12 milhões de organizações assinaram seus serviços na nuvem, incluindo 90% das 500 maiores empresas da revista Fortune.

Nadella não deixou de lembrar à audiência sobre a velocidade esmagadora que impulsiona o projeto instrumentário, sob a forma de uma explosão de choque e pavor, especialmente nos anos desde que o capitalismo de vigilância passou a dominar os serviços digitais: o tráfego na Internet aumentou 17,5 milhões de vezes em relação aos 100 gigabytes por dia de 1992; 90% dos dados em 2017 foram gerados nos dois anos anteriores; um único carro autônomo gerará 100 gigabytes por segundo; estima-se que haverá 25 bilhões de dispositivos inteligentes até 2020. “É impressionante ver o progresso em toda a profundidade e amplitude de nossa sociedade e economia e como a tecnologia digital está tão difundida… Trata-se do que você pode fazer com essa tecnologia para ter um amplo impacto”. Sua última exortação aos desenvolvedores reunidos – “Mude o mundo!” – recebeu uma estrondosa salva de palmas.2

Ao celebrar as ambições da Google com os desenvolvedores da empresa em 2017, o CEO Sundar Pichai correu paralelamente a Nadella, mostrando a força de sua tropa enquanto os batalhões da Google se lançavam para abarcar cada canto da vida social, demonstrando a amplitude e profundidade do poder instrumentário da corporação com um zelo que teria feito o professor Skinner exultar. Pichai relata que sete dos “produtos e plataformas” mais importantes da empresa envolvem um bilhão de usuários ativos mensais, incluindo Gmail, Android, Chrome, Maps, Search, YouTube e a Google Play Store; dois bilhões de dispositivos Android ativos; 800 milhões de usuários ativos mensais do Google Drive com três bilhões de objetos carregados a cada semana; 500 milhões de usuários de fotos carregando 1,2 bilhão de fotos por dia; 100 milhões de dispositivos usando o Google Assistant. Cada dispositivo é reformulado como um veículo para o Assistente, que estará disponível “durante todo o dia, em casa e nos deslocamentos” para todo tipo de tarefa ou função social. Pichai quer ainda mais, dizendo à sua equipe: “Devemos ir mais fundo”. O Assistente deve estar onde “as pessoas possam querer pedir ajuda”. Os executivos da Google compartilham o entusiasmo. “A tecnologia está agora à beira de nos levar a uma era mágica”, escreve Eric Schmidt, “resolvendo hoje problemas que simplesmente não conseguíamos resolver por conta própria”.3 O aprendizado de máquina, diz ele, fará de tudo, desde curar a cegueira até salvar os animais da extinção. Acima de tudo, porém, é o fundador Larry Page que há muito tempo está de olho na transformação da sociedade.

“A meta social é a nossa meta principal”, disse Page ao Financial Times em 2016.4 “Precisamos de mudanças revolucionárias, não de mudanças incrementais”, disse ele a outro entrevistador naquele ano. “Poderíamos provavelmente resolver muitos dos problemas que temos como humanos”.5 Grande parte da visão futura de Page se revela ser uma utopia, temas que têm sido repetidos por milênios. Page antecipa que a inteligência de máquina vai levar a humanidade de volta ao Jardim do Éden, libertando-nos do trabalho árduo e do conflito em direção a um novo reino de lazer e realização. Ele prevê, por exemplo, uma sociedade futura agraciada pela “abundância” de tudo, onde o emprego seria apenas uma “louca” memória distante.6

O mais incomum, entretanto, é que Page retrata as ambições totalistas da Google como uma consequência lógica de seu compromisso com a perfeição da sociedade. Do seu ponto de vista, devemos saudar a oportunidade de nos apoiar no Grande Outro e subordinar de boa vontade todos os conhecimentos e direitos de decisão ao plano da Google. Para o bem do plano, a totalidade da sociedade – cada pessoa, objeto e processo – deve ser encurralada nas cadeias produtivas que alimentam as máquinas, que, por sua vez, giram os algoritmos que animam o Grande Outro para administrar e mitigar nossa fragilidade:

O que você deve querer que façamos é realmente construir produtos surpreendentes e para fazer isso… temos que entender os aplicativos e as coisas e as passagens aéreas que você poderia comprar. Temos que entender qualquer coisa que você possa buscar. E as pessoas são uma grande coisa que você poderia buscar… Vamos colocar as pessoas como um objeto de primeira classe nas buscas… Se queremos fazer um bom trabalho atendendo às suas necessidades de informação, precisamos realmente entender as coisas e entendê-las muito profundamente.7

O conhecimento total é alardeado como um requisito para os serviços “antecipativos” que levam à solução das soluções no “Assistente da Google”, onisciente e movido a IA:

[O objetivo] é realmente tentar entender tudo no mundo e dar sentido a isso… Muitas perguntas são, na verdade, sobre lugares, então precisamos entender os lugares… Muitas das perguntas são sobre conteúdo que não conseguimos encontrar. Demos conta dos livros, e tal… Então, temos expandido gradualmente… Talvez você não queira fazer uma pergunta. Talvez você queira apenas ter uma resposta antes mesmo de fazer a pergunta. Isso seria muito melhor.8

A Google originou-se da esperança de organizar de forma ideal as informações do mundo, mas Page quer que a corporação otimize a organização da própria sociedade: “Na minha visão de mundo a muito longo prazo”, disse em 2013, “nosso software entenderá profundamente o que você sabe, o que você não sabe e como organizar o mundo para que o mundo possa resolver problemas importantes”.9

O CEO do Facebook Mark Zuckerberg compartilha dessas ambições totalistas e ele é cada vez mais franco sobre “a sociedade”, e não apenas os indivíduos dentro dela, como subordinada ao avanço do Facebook. Seus “três grandes objetivos empresariais” incluem “conectar todas as pessoas; entender o mundo; e construir a economia do conhecimento, para que cada usuário tenha ‘mais ferramentas’ para compartilhar ‘diferentes tipos de conteúdo’”.10 O apreço de Zuckerberg pelas instabilidades da segunda modernidade* – e o anseio por apoio e conexão que está entre suas características mais vivas – aumenta sua confiança, assim como fez com a do economista da Google Hal Varian. A corporação acabaria por conhecer cada livro, filme e canção que uma pessoa já tivesse consumido. Modelos preditivos permitiriam à corporação “dizer-lhe a que bar ir” quando você chega em uma cidade estranha. A visão é detalhada: quando você chega ao bar, o atendente já está com sua bebida favorita te esperando e quando você olha ao redor, identifica que as pessoas são como você.

Zuckerberg descreveu o fluxo de mais-valia comportamental como “crescendo a um ritmo exponencial… de modo a podermos esperar… daqui a dois anos que as pessoas estarão compartilhando o dobro… em quatro anos, oito vezes mais…”. E em um aceno para a já premente competição pela totalidade, Zuckerberg antecipou que o grafo social do Facebook “começará a ser um mapa mais preciso de como você navega na web do que a tradicional estrutura de links”.11

Para esse fim, o CEO disse aos investidores que o Facebook forneceria acesso barato à internet “a todas as pessoas do mundo” para que cada usuário tivesse “mais ferramentas” para compartilhar “diferentes tipos de conteúdo”.12 Nada poderia impedir o progresso da corporação no fronte da sociedade, afirmou ele, porque “os humanos têm um desejo muito profundo de se expressar”.13

Em 2017, Zuckerberg foi ainda mais longe na articulação de suas ambições societais, dessa vez visando diretamente o coração das ansiedades de segunda modernidade: “As pessoas se sentem inseguras, desajustadas. Muito do que estava se firmando no passado já não existe mais”. Zuckerberg acredita que ele e sua empresa podem proporcionar um futuro “que funcione para todos” e satisfaça “necessidades pessoais, emocionais e espirituais” com respeito a “propósito e esperança”, “validação moral” e “conforto de que não estamos sozinhos”. “O progresso agora exige que a humanidade se una não apenas em cidades ou nações”, insistiu Zuckerberg, “mas também em uma comunidade global… A coisa mais importante que podemos fazer no Facebook é desenvolver a infraestrutura social… para construir uma comunidade global…”. Citando Abraham Lincoln, o fundador do Facebook localizou a missão de sua empresa na linha do tempo evolutivo da civilização, durante a qual a humanidade se organizou primeiro em tribos, depois em cidades, depois em nações. A fase seguinte da evolução social seria a “comunidade global” e o Facebook deveria abrir o caminho, construindo os meios e supervisionando os fins.14

Na sua fala na conferência de desenvolvedores do Facebook de 2017, Zuckerberg ligou sua afirmação do papel histórico da empresa no estabelecimento de uma “comunidade global” ao mito padrão da utopia moderna, assegurando a seus seguidores: “No futuro, a tecnologia vai… nos libertar para podermos gastar mais tempo com as coisas que todos nós gostamos, como desfrutar e interagir uns com os outros e nos expressar de novas maneiras… Muito mais pessoas farão o que hoje é chamado de artes e isso formará a base de muitas de nossas comunidades”.15

Enquanto Nadella e outros capitalistas de vigilância fabricam seus sonhos utópicos, os capitalistas de vigilância não mencionam que a era mágica que eles imaginam tem um preço: O Grande Outro deve se expandir em direção à totalidade à medida que elimina todos os limites e supera todas as fontes de fricção a serviço de seus imperativos econômicos. Todo poder anseia pela totalidade e somente uma autoridade pode se interpor no caminho: instituições democráticas; leis; regulamentos; direitos e obrigações; regras e contratos de governança privada; as restrições normais do mercado exercidas por consumidores, concorrentes e empregados; a sociedade civil; a autoridade política do povo; e a autoridade moral dos seres humanos individuais com os seus jeitos.

Esse ponto foi mencionado na fábula de Goethe sobre o aprendiz de feiticeiro, quando, na ausência da autoridade do feiticeiro para orientar e verificar a ação, o aprendiz transforma a vassoura em uma força demoníaca de puro e implacável poder:

Ah, a palavra com a qual o mestre

faz da vassoura uma vassoura novamente!

Ah, ela corre e pega água sem parar!

Seja um cabo de vassoura como antes!

Ela continua trazendo água

tão rapidamente quanto possível,

e uma centena de rios

Ela despeja sobre minha cabeça!* 16

O poder instrumentário, como a vassoura do aprendiz, floresceu na ausência do feiticeiro com pouca autoridade para verificar/regular sua ação e o apetite dos capitalistas de vigilância pela totalidade cresceu com esse sucesso. A retórica utópica de uma era mágica tem sido fundamental para esse progresso. A noção de que o Grande Outro resolverá todos os problemas da humanidade e, ao mesmo tempo, dará poder a cada indivíduo é geralmente descartada como mero “tecno-utopismo”, mas seria um erro ignorarmos essa retórica sem examinarmos seu propósito. Tal discurso não é uma mera “bobajada”. É o detector de minas que precede os soldados rasos e também o diplomata hábil enviado de antemão para desarmar o inimigo e facilitar o caminho para uma rendição silenciosa. A promessa de uma era mágica desempenha um papel estratégico chave, nos distraindo e legitimando simultaneamente as ambições totalistas do capitalismo de vigilância que necessariamente incluem “pessoas” como um “objeto de primeira classe”.

O “objetivo societal” articulado pelos principais capitalistas de vigilância se encaixa perfeitamente na noção de progresso tecnológico sem limites que dominou o pensamento utópico do final do século XVIII até o final do século XIX, culminando com Marx. De fato, capitalistas de vigilância como Nadella, Page e Zuckerberg se enquadram em cinco dos seis elementos com os quais os grandes estudiosos do pensamento utópico, Frank e Fritzie Manuel, definem o perfil clássico dos mais ambiciosos utópicos modernos: (1) uma tendência para uma visão altamente focalizada que simplifica o desafio utópico, (2) uma compreensão mais precoce e incisiva sobre um “novo estado de ser” do que outros contemporâneos, (3) a busca e defesa obsessiva por uma ideia fixa, (4) uma crença inabalável na inevitabilidade de que suas ideias vão se concretizar, e (5) o impulso para a reforma total no nível da espécie e de todo o sistema mundial.17

Os Manuels observam uma sexta característica do visionário moderno que avança para o futuro e é aqui que os homens e as corporações que estamos examinando representam poderosas exceções à regra: “Muitas vezes um utópico prevê a evolução posterior e as consequências do desenvolvimento tecnológico já presente em estado embrionário; ele pode ter antenas sensíveis ao futuro. Suas engenhocas, porém, raramente vão além das potencialidades mecânicas da sua época. Por mais que ele tente inventar algo totalmente novo, não poderá criar um mundo do nada”.18 Em nosso tempo, no entanto, os capitalistas de vigilância podem e criam um mundo assim – um desvio genuinamente histórico da norma.

Individual e coletivamente, o conhecimento, o poder e a riqueza que os capitalistas de vigilância comandam faria a inveja de qualquer potentado antigo, assim como agora são cobiçados pelo Estado moderno. Com os balanços de 2017 relatando $126 bilhões em dinheiro e títulos para a Microsoft, $92 bilhões para a Google e cerca de $30 bilhões para o Facebook, e os mercados financeiros endossando seus regimes instrumentários em constante expansão com mais de $1,6 trilhão em capitalização de mercado em meados de 2017, esses são os raros utopistas que podem supervisionar a tradução de sua imaginação para os fatos sem soldados para abrir o caminho com sangue.19

A esse respeito, os líderes do capitalismo de vigilância são utópicos muito particulares. Marx descreveu com perspicácia o mundo com sua teoria espessa e articulada. Porém, apenas com o poder de suas ideias, ele não pôde implementar sua visão. Muito depois da publicação das teorias de Marx, homens como Lenin, Stalin e Mao as aplicaram à vida real. De fato, os Manuels descrevem Lênin como um especialista em “utopística aplicada”.20 Em contraste, os capitalistas de vigilância apreendem o mundo na prática. Suas teorias são tênues – pelo menos isso é verdade sobre o pensamento que eles compartilham com o público. O oposto é verdadeiro sobre o seu poder, que é monumental e em grande parte desimpedido.

Quando se trata de teoria e prática, a sequência usual é que a teoria está disponível para inspecionar, interrogar e debater antes de se iniciar a ação. Isso permite aos observadores uma oportunidade de julgar o mérito de uma teoria para aplicação, de considerar as consequências imprevistas da aplicação e de avaliar a fidelidade de uma aplicação à teoria na qual ela se origina. A lacuna inevitável entre teoria e prática cria um espaço para a investigação crítica. Por exemplo, podemos questionar se uma lei ou prática governamental é consistente com a constituição de uma nação, a carta de direitos e os princípios governantes, porque podemos inspecionar, interpretar e debater esses documentos. Se a lacuna for muito grande, os cidadãos agem para fechar a lacuna, desafiando a lei ou a prática.

Os capitalistas de vigilância invertem a sequência normal da teoria e da prática. Suas práticas avançam em alta velocidade, na ausência de uma teoria explícita e contestável. Eles se especializam em exibições da marca única do instrumentarianismo – chocar e intimidar –, deixando os espectadores atordoados, incertos e desamparados. Na ausência de uma formulação clara de sua teoria, ficamos apenas com a possibilidade de refletir sobre seus efeitos práticos: o sistema de monitoramento veicular que desliga seu motor; o destino que aparece com a rota; a sugestão de compra que pisca em seu telefone no momento em que suas endorfinas atingem o pico; o contínuo rastreamento de sua localização, comportamento e humor pelo Grande Outro; e seu alegre rebanho de habitantes de cidades se transformando em clientes do capitalismo de vigilância.

Por mais parcas e secretas que sejam as teorias dos capitalistas de vigilância, o poder instrumentário que eles exercem pode tornar seus sonhos realidade, ou, pelo menos, causar um turbilhão de consequências enquanto eles tentam. A única maneira de entender a teoria por trás de sua utopística aplicada é fazendo engenharia reversa em suas operações e examinar seu significado, como temos feito ao longo destes capítulos.

A utopística aplicada está em movimento no Facebook, Google e Microsoft como a fronteira da extração de mais-valias comportamentais move-se para reinos da vida tradicionalmente entendidos como societais e elaborados sob alguma combinação de instituições civis e liderança pública. A declaração de missão de Zuckerberg para o Facebook em 2017, apresentada como a “construção de uma comunidade global”, anunciou uma nova fase de utopística aplicada: “Em geral, é importante que a governança de nossa comunidade seja dimensionada com a complexidade e as exigências de seu povo. Estamos comprometidos em fazer sempre melhor, mesmo que isso envolva a construção de um sistema de votação mundial para lhe dar mais voz e controle. Nossa esperança é que esse modelo forneça exemplos de como a tomada de decisão coletiva pode funcionar em outros aspectos da comunidade global”.21 Mais tarde naquele ano, Zuckerberg disse a um público de desenvolvedores que “temos um roteiro completo de produtos para ajudar a construir grupos e comunidades, ajudar a construir uma sociedade mais informada, ajudar a manter nossas comunidades seguras e temos muito mais a fazer a esse respeito”.22

De volta àquele palco na primavera de 2017, Nadella, da Microsoft, encorajou seus desenvolvedores: “Seja pela medicina de precisão ou pela agricultura de precisão, seja pela mídia digital ou pela internet industrial, a oportunidade para nós, como desenvolvedores, de ter um impacto amplo e profundo em todas as partes da sociedade e em todos os setores da economia nunca foi tão grande”.23 A visão que Nadella revelou naquele dia é emblemática do modelo capitalista de vigilância mais amplo para nosso futuro. Aonde eles pensam que estão nos levando?

A fim de decifrar a verdadeira medida de uma sociedade instrumentária, deixemos de lado a “era mágica” e nos concentremos nas práticas da utopística aplicada e na visão social que elas implicam. Nadella forneceu uma oportunidade valiosa quando revelou uma série de aplicações práticas que implicam uma nova visão abrangente das relações entre máquinas como modelo para as relações sociais de uma nova era.

A revelação começa com o relato de Nadella de uma colaboração da Microsoft com uma fabricante sueca de equipamentos de corte de metal de alta precisão que existe há 150 anos e se reinventou para o século XXI. O projeto é uma ilustração do que Nadella descreve como a “mudança fundamental no paradigma das aplicações que estamos construindo, uma mudança na visão de mundo que temos… que começou pelo celular, pela nuvem, e está indo para um novo mundo que será composto por uma nuvem inteligente e uma borda inteligente*”. A inteligência artificial, diz ele, “aprende da informação e interage com o mundo físico”, citando assim as capacidades necessárias para economias de ação.24

Nadella primeiro descreve as máquinas ligadas por telemetria no novo ambiente de fábrica. Elas transmitem continuamente os dados para o “hub da Internet das Coisas”* na “nuvem”, onde as análises da Microsoft procuram anomalias que possam colocar as máquinas em risco. Cada anomalia é rastreada através do fluxo de dados até sua causa e a inteligência da máquina no “hub” aprende a identificar os padrões causais para que possa desligar preventivamente um equipamento ameaçado em cerca de dois segundos, antes que um evento potencialmente prejudicial possa ocorrer.

Em seguida, Nadella descreve a nova “capacidade revolucionária” na qual um sensor de acionamento computacional é incorporado diretamente na máquina, reduzindo drasticamente o tempo de um desligamento preventivo: “Essa lógica agora está funcionando localmente, de modo que não há ida e volta da nuvem”. A “borda” sabe imediatamente quando a máquina experimenta um evento que irá se tornar uma anomalia futura e desliga o equipamento em 100 milissegundos, uma “melhoria de 20 vezes”. Isso é celebrado como “o poder da nuvem trabalhando em harmonia com uma borda inteligente” para antecipar e prevenir variações da norma “antes que elas aconteçam”.25

O poder da aprendizagem de máquina se desenvolve exponencialmente à medida que os dispositivos aprendem com as experiências uns dos outros, alimentando e aproveitando a inteligência do hub. Neste cenário, não é que o todo seja maior que a soma das partes; é mais como se não houvesse partes. O todo está em toda parte, totalmente manifesto em cada dispositivo embutido em cada máquina. Nadella traduz esses fatos em sua aplicação prática, observando que uma vez que você tenha muitos dispositivos ao redor, um “centro de dados ad hoc” é criado “no chão de fábrica, em casa, ou em qualquer outro lugar… Você pode transformar qualquer lugar em um lugar seguro, movido por IA”.26

Com essa afirmação, finalmente fica claro que “seguro” significa “automaticamente livre de anomalias”. Na fábrica da Nadella, o conhecimento da máquina substitui instantaneamente a ignorância, agrupando todos os comportamentos das máquinas dentro de normas preestabelecidas. Ao invés da preocupação com a multiplicação do risco e o contágio do fracasso caso o aprendizado da máquina se desvie, Nadella celebra a sincronia e a universalidade de certos resultados, pois cada máquina é a mesma máquina marchando no mesmo ritmo.

Assim como há um século a lógica da produção em massa e sua administração de cima para baixo forneceu o modelo para os princípios da sociedade industrial e seu meio civilizatório mais amplo, assim também a fábrica da nova era de Nadella se revelou como o campo de prova para sua visão social – a visão do capitalismo de vigilância de uma sociedade instrumentária possibilitada por uma nova forma de ação coletiva. A aprendizagem de máquina é aqui apresentada como uma mente coletiva – uma mente-colmeia* – na qual cada elemento aprende e opera em conjunto com todos os outros elementos, um modelo de ação coletiva no qual todas as máquinas de um sistema em rede se movem sem problemas em direção à confluência, todas compartilhando o mesmo entendimento e operando em uníssono com a máxima eficiência para alcançar os mesmos resultados. Ação confluente significa que a “liberdade” de cada máquina individual está submetida ao conhecimento que todas elas compartilham. Assim como os teóricos comportamentais Planck, Meyer e Skinner previram, esse sacrifício equivale a uma guerra total contra acidentes, erros e aleatoriedades em geral.

Nadella pega esse modelo de novas relações de máquinas e o aplica criando uma ilustração mais complexa de um sistema humano-máquina, embora ainda no “domínio econômico”. Dessa vez, é um canteiro de obras, onde os comportamentos humanos e de máquina são ajustados a parâmetros preestabelecidos determinados pelos superiores e referidos como “políticas” (procedimentos). Os não-contratos algorítmicos* aplicam regras e substituem funções sociais como supervisão, negociação, comunicação e resolução de conflitos. Cada pessoa e equipamento assume um lugar numa equivalência de objetos, cada um “reconhecível” para o “sistema” através dos dispositivos de IA distribuídos pelo local de trabalho.

Por exemplo, o treinamento, as credenciais, o histórico de emprego e outras informações básicas de cada indivíduo são exibidos instantaneamente para o sistema. Uma “política” pode determinar que “somente funcionários credenciados podem usar martelos pneumáticos”. Se um funcionário não credenciado para o uso de martelo pneumático se aproximar dessa ferramenta, a possibilidade de uma violação iminente é acionada e o martelo pneumático emite um alerta, desabilitando-se instantaneamente.

Evidentemente, não é apenas a ação unificada de coisas no local de trabalho que é mobilizada para se alinhar às políticas/procedimentos. A ação humana confluente também é mobilizada, à medida que os processos de influência social são desencadeados no trabalho preventivo de evitar anomalias. No caso do martelo pneumático “em risco”, os humanos no local são mobilizados para se aglomerarem no local do delito anômalo previsto pela IA a fim de “resolvê-lo rapidamente”. “A borda inteligente”, dizem os desenvolvedores da Microsoft, “é a interface entre o computador e o mundo real… [onde] você pode procurar pessoas, objetos e atividades no mundo real e aplicar políticas a eles…”.27

/cdn.vox-cdn.com/uploads/chorus_image/image/59253869/theverge_main.0.0.jpg)

Uma vez que as pessoas e suas relações sejam renderizadas como “outros”, como “coisas na nuvem”, 25 bilhões de atuadores digitais podem ser mobilizados para moldar o comportamento em torno de parâmetros de “política” seguros e harmoniosos. A “mudança mais profunda”, explicou Nadella, é que “as pessoas e seu relacionamento com as outras é agora uma coisa de primeira classe na nuvem. Não são apenas as pessoas, mas suas relações, são suas relações com todos os artefatos de trabalho, seus horários, seus planos de projeto, seus documentos; tudo isso agora se manifesta nesse Grafo da Microsoft”. Esses fluxos de informação total são fundamentais para otimizar “o futuro da produtividade”, exultou Nadella.28

Na sociedade instrumentária da Microsoft, as fábricas e os locais de trabalho são como os laboratórios de Skinner e as máquinas substituem seus pombos e ratos. Esses são os ambientes onde a arquitetura e as velocidades do poder instrumentário estão prontas para serem traduzidas à sociedade em uma iteração da era digital da Walden Two, na qual as relações entre máquinas são o modelo para as relações sociais. O canteiro de obras de Nadella exemplifica a grande confluência na qual máquinas e seres humanos estão unidos como objetos na nuvem, todos instrumentados e orquestrados de acordo com as “políticas”. A magnificência das “políticas” reside precisamente no fato de que elas aparecem em cena como resultados garantidos a serem automaticamente impostos, monitorados e mantidos pelo “sistema”. Elas são assentadas nas operações do Grande Outro, uma infinidade de não-contratos desligados de qualquer dos processos sociais associados à governança privada ou pública: conflito e negociação, promessa e compromisso, acordo e valores compartilhados, disputa democrática, legitimação e autoridade.

O resultado é que as “políticas” são funcionalmente equivalentes a planos, já que o Grande Outro dirige a ação humana e de máquinas. Ele garante que as portas serão trancadas ou destravadas, os motores dos carros serão desligados ou ganharão vida, o martelo pneumático apitará um “não” em autossacrifício suicida, o trabalhador aderirá às normas, o grupo se aglomerará para derrotar as anomalias. Estaremos todos seguros, pois cada organismo zumbirá junto aos outros como abelhas, numa harmonia concertada. Se parecerá menos a uma sociedade do que a uma população que ascende e reflui em perfeita confluência sem atritos, moldada pelos meios de modificação comportamental que iludem nossa consciência e, portanto, não podem ser lamentados nem resistidos.

Assim como a divisão do trabalho migrou, no século XX, do domínio econômico para o da sociedade, o canteiro de obras de Nadella é a placa de petri* econômica na qual uma nova divisão do aprendizado ganha vida, pronta para ser traduzida para a sociedade. No século XX, os fatores críticos de sucesso do capitalismo industrial – eficiência, produtividade, padronização, intercambialidade, a minuciosa divisão do trabalho, disciplina, atenção, programação, conformidade, administração hierárquica, separação do saber e do fazer, etc. – foram descobertos e trabalhados no local de trabalho e depois transpostos para a sociedade, onde foram institucionalizados nas escolas, nos hospitais, na vida familiar e na personalidade. Como gerações de estudiosos têm documentado, a sociedade se tornou mais parecida com uma fábrica para que pudéssemos treinar e socializar os mais jovens para que se adaptassem às novas exigências de uma ordem de produção em massa.

Entramos novamente nesse ciclo, mas agora o objetivo é refazer a sociedade do século XXI como uma “coisa de primeira classe” organizada à imagem de uma colmeia de máquinas, em nome da certeza de outros. A capacidade de nos conectarmos que antes buscávamos para o sustento e a efetividade pessoais é reformulada como o meio para novas formas de poder e a confluência social que se traduz em resultados garantidos.

Os cientistas da Microsoft vêm trabalhando há anos em como adotar a mesma lógica de controle preventivo automatizado na borda da rede e transpô-la para as relações sociais. Como Nadella observou em 2017, se “nós” podemos fazer isso em um “lugar físico”, também é possível ser feito “em todo lugar” e “em qualquer lugar”. Assim, aconselhou sua audiência de utopistas aplicados da seguinte forma: “Vocês poderiam começar pensando sobre as pessoas, seu relacionamento com outras pessoas, com as coisas do lugar…”.29

A gama imaginativa desse novo pensamento é demonstrada em um pedido de patente da Microsoft, feito em 2013 e atualizado e republicado em 2016, intitulado “Monitoramento do Comportamento do Usuário em um Dispositivo Computadorizado”.30 Com uma teoria visivelmente fina complementada por uma prática espessa, o dispositivo patenteado é projetado para monitorar o comportamento do usuário a fim de detectar de forma preventiva “qualquer desvio do comportamento normal ou aceitável que possa afetar o estado mental do usuário. Um modelo de previsão correspondente a características de um ou mais estados mentais pode ser comparado com características baseadas no comportamento atual do usuário”.

Os cientistas propõem um aplicativo que pode ser instalado em um sistema operacional, servidor, navegador, telefone ou dispositivo portátil que monitora continuamente os dados comportamentais de uma pessoa: interações com outras pessoas ou computadores, postagens de mídia social, consultas de busca e atividades on-line. O aplicativo pode ativar sensores para gravar voz e conversas, vídeos e imagens, e movimentos, tais como detectar “quando o usuário se envolve em gritaria excessiva examinando as chamadas telefônicas do usuário e comparando características relacionadas com o modelo de previsão”.

Todos esses dados comportamentais são armazenados para futuras análises históricas, a fim de melhorar o modelo de previsão. Se o usuário normalmente restringe o volume de sua voz, então gritaria excessiva repentina pode indicar um “evento psicossocial”. Alternativamente, o comportamento poderia ser avaliado em relação a uma “distribuição de características que representem um comportamento normal e/ou aceitável para um membro médio de uma população…; um desvio estatisticamente significativo daquela linha de base de comportamento indicaria uma série de possíveis eventos psicológicos”. A proposta inicial é que no caso de uma anomalia, o dispositivo alertaria “indivíduos de confiança”, tais como membros da família, médicos e cuidadores. Mas o círculo se amplia à medida que as especificações da patente se desdobram. Os cientistas apontam a utilidade desses alertas para os prestadores de serviços de saúde, companhias de seguro e agentes da lei. Aqui está uma nova oportunidade de vigilância como um serviço voltado para antecipar qualquer comportamento que os clientes escolham.

A patente da Microsoft nos coloca de volta frente a Planck, Meyer e Skinner e o ponto de vista do Outro-Único. Na sua representação do comportamento humano baseada no mundo físico, as anomalias são “acidentes” chamados liberdade, mas, na verdade, denotam ignorância; eles simplesmente não podem ser explicados pelos fatos. Planck/Meyer/Skinner acreditavam que a perda dessa liberdade era o preço necessário a ser pago pela “segurança” e “harmonia” de uma sociedade livre de anomalias, na qual todos os processos são otimizados para o bem maior. Skinner imaginava que com a tecnologia correta de comportamento, o conhecimento poderia eliminar antecipadamente as anomalias, conduzindo todo comportamento em direção a parâmetros preestabelecidos que se alinham com as normas e objetivos sociais. “Se pudéssemos mostrar que nossos membros preferiam a vida na Walden Two”, diz Frazier-Skinner, “seria a melhor evidência possível de que tínhamos alcançado uma estrutura social segura e produtiva”.31

Nesse modelo de relações sociais, a modificação comportamental opera logo além do limiar da consciência humana para induzir, recompensar, punir e reforçar o comportamento consistente com “políticas corretas”. Assim, o Facebook descobre que pode previsivelmente mover o botão de ajuste social no caso dos padrões de votação, estados emocionais, ou qualquer outra coisa que escolher. Niantic Labs e Google descobriram que podem previsivelmente aumentar os ganhos do McDonald’s ou de qualquer outro cliente. Em cada caso, os objetivos corporativos definem as “políticas” para as quais o comportamento confluente flui harmoniosamente.

As máquinas-colmeia – a mente confluente criada pelo aprendizado da máquina – é o meio material para a eliminação final dos elementos caóticos que interferem nos resultados garantidos. Eric Schmidt e Sebastian Thrun, o guru da inteligência de máquina que uma vez dirigiu o laboratório X da Google e ajudou a liderar o desenvolvimento do Street View e do carro autônomo da Google, defendem esse ponto ao falar dos veículos autônomos da Alphabet. “Vamos parar de nos assustar com a inteligência artificial”, escrevem.

Schmidt e Thrun enfatizam a “percepção crucial que diferencia o aprendizado da IA da forma como as pessoas aprendem”.32 Em vez das típicas garantias de que as máquinas podem ser projetadas para serem mais como seres humanos e, portanto, menos ameaçadoras, Schmidt e Thrun argumentam exatamente o contrário: é necessário que as pessoas se tornem mais como máquinas. A inteligência das máquinas é endeusada como a apoteose da ação coletiva, na qual todas as máquinas de um sistema em rede se movem sem percalços em direção à confluência, todas compartilhando o mesmo entendimento e, assim, operando em uníssono com a máxima eficiência para alcançar os mesmos resultados. Os martelos pneumáticos não avaliam independentemente sua situação; cada um deles aprende o que todos aprendem. Cada um deles reage da mesma forma a mãos não credenciadas, seus cérebros operando como um em serviço da “política”. As máquinas ficam de pé ou caem juntas, acertam ou erram juntas. Como Schmidt e Thrun lamentam,

ao dirigir, as pessoas aprendem principalmente com seus próprios erros, mas raramente aprendem com os erros dos outros. As pessoas coletivamente cometem os mesmos erros seguidamente. Como resultado, centenas de milhares de pessoas morrem todos os anos no mundo inteiro em colisões de trânsito. A IA evolui de forma diferente. Quando um dos carros autônomos comete um erro, todos os carros autônomos aprendem com ele. Na verdade, novos carros autônomos já “nascem” com o conjunto completo de habilidades de seus antepassados e colegas. Assim, coletivamente, esses carros podem aprender mais rápido do que as pessoas. Com essa percepção, em pouco tempo, os carros autônomos se misturam de maneira segura em nossas estradas ao lado de motoristas humanos, pois continuam aprendendo com os erros uns dos outros…. Ferramentas sofisticadas alimentadas por IA nos capacitarão a aprender melhor com as experiências dos outros…. A lição com carros que dirigem por conta própria é que podemos aprender mais e fazer mais coletivamente.33

Essa é uma afirmação sucinta, mas extraordinária, sobre a aplicação do modelo de máquina para as relações sociais de uma sociedade instrumentária. A essência desses fatos é que, primeiro, as máquinas não são indivíduos, e segundo, deveríamos ser mais como máquinas. As máquinas imitam umas às outras e nós também devemos fazer o mesmo. As máquinas se movem em confluência: não como muitos rios, mas como um só, e nós também devemos ser assim. Cada uma das máquinas é estruturada pelo mesmo raciocínio e flui em direção ao mesmo objetivo e assim também devemos ser estruturados.

O futuro instrumentário integra essa visão simbiótica na qual o mundo das máquinas e o mundo social operam em harmonia dentro e através da “espécie” à medida que os seres humanos imitam os processos superiores de aprendizagem das máquinas inteligentes. Essa emulação não pretende ser um retrocesso ao Taylorismo da produção em massa ou ao trabalhador infeliz de Chaplin, engolido pela ordem mecânica. Em vez disso, essa prescrição de simbiose toma um caminho diferente no qual a interação humana espelha as relações das máquinas inteligentes à medida que os indivíduos aprendem a pensar e agir emulando uns aos outros, assim como os carros autônomos e os martelos pneumáticos que adoram a política/procedimento.

Dessa forma, a colmeia-máquina torna-se o modelo para uma nova colmeia humana na qual marchamos em uníssono pacífico em direção à mesma direção com base no mesmo entendimento “correto”, a fim de construir um mundo livre de erros, acidentes e confusões aleatórias. Nesse mundo, os resultados “corretos” são conhecidos antecipadamente e garantidos através da ação. A mesma instrumentação e transparência ubíquas que definem o sistema de máquinas também deve definir o sistema social, que no final é simplesmente outra forma de descrever a verdade fundamental da sociedade instrumentária.

Nessa colmeia humana, a liberdade individual é perdida para o conhecimento e a ação coletivos. Elementos não harmoniosos são visados preventivamente com altas doses de regulação, arrebanhamento e condicionamento, incluindo toda a força sedutora da persuasão e influência social. Marchamos com a certeza, como as máquinas inteligentes. Aprendemos a sacrificar nossa liberdade ao conhecimento coletivo imposto por outros e em prol de seus resultados garantidos. Essa é a assinatura da terceira modernidade oferecida pelo capital de vigilância – sua resposta à nossa busca por uma vida em comum efetiva.

*O poder instrumentário [instrumentarian power] é o poder de governos e corporações de usar tecnologia e infraestrutura para manipular as pessoas de forma sutil porém efetiva. Ele transforma as pessoas em “instrumentos” que são usados de maneira previsível para alcançar os objetivos de governos e corporações.

*A segunda modernidade é um conceito criado pelo sociólogo alemão Ulrich Beck através do qual ele afirma que onde a modernidade desmantelou a sociedade agricultural em favor da industrial, a segunda modernidade transforma a sociedade industrial em uma nova e mais reflexiva sociedade em rede ou informacional. Esta é marcada por uma nova compreensão e percepção dos riscos criados pelos próprios sucessos da modernidade ao lidar com o problema da escassez humana. Os sistemas que anteriormente pareciam oferecer proteção contra riscos tanto naturais quanto sociais estão cada vez mais sendo percebidos como produtores de novos riscos, dessa vez criados pelos seres humanos, com alcance global, como subproduto do seu próprio funcionamento.

*A tradução do trecho é uma misturança que visa causar o efeito que a autora sugere.

*Segundo a Microsoft, Intelligent Edge refere-se ao “conjunto de sistemas e dispositivos conectados, em contínua expansão, que coleta e analisa dados na ponta– junto aos usuários, aos dados, ou a ambos. Os usuários recebem, assim, ideias e experiências entregues por aplicativos altamente responsivos e contextualmente atentos.”

*Hub é um equipamento para onde convergem diversas conexões de rede. A internet das coisas (em inglês, internet of things, IoT) nada mais é que uma rede de objetos físicos (veículos, prédios e outros dotados de tecnologia embarcada, sensores e conexão com a rede) capaz de reunir e de transmitir dados. É uma extensão da internet atual que possibilita que objetos do dia-a-dia, quaisquer que sejam mas que tenham capacidade computacional e de comunicação, se conectem à Internet.

*Na computação, mente de colmeia ou inteligência de enxame [swarm intelligence] se refere ao comportamento coletivo de sistemas descentralizados e auto-organizados. No contexto social humano, diz respeito aos pensamentos, ideias e opiniões de um grupo de pessoas que acabam funcionando conjuntamente como uma única mente.

*Segundo Lauren Scholz, “contratos algorítmicos são contratos nos quais um algoritmo determina as obrigações entre as partes. Alguns contratos são algorítmicos porque as partes usaram algoritmos como negociadores prévios à formação do contrato, escolhendo os termos ofertados e os aceitos. Outros contratos são algorítmicos porque as partes concordam que um algoritmo seja utilizado, algum tempo após a formação do contrato, para preencher “alguns buracos”. Tais acordos já são comuns no comércio de alta velocidade de produtos financeiros e em breve irão se espalhar para outros contextos.” Quando Zuboff fala de não-contratos (uncontracts), ela parece se referir aos acordos não contratados, que não foram conversados e consensualizados entre trabalhador e empregador.

*Placa de Petri é um recipiente cilíndrico, achatado, de vidro ou plástico, usado em laboratório para criar culturas microbiológicas. (wikipedia)

A lei pode ser surpreendente. E, na maioria das vezes, no pior sentido. Abaixo segue a tradução de um trecho de uma matéria da Wired falando sobre a Lei de Proteção de Comunicações Eletrônicas, nos EUA:

Existem bons argumentos para dar uma limpada na sua conta de email, mesmo se você não está particularmente preocupada com a privacidade da sua conta. Entretanto, se você se preocupa sim, então saiba que:

Nos EUA, os emails são considerados “abandonados” depois de 180 dias de existência. O governo pode olhar esses emails sem um mandato judicial graças à Lei de Proteção de Comunicações Eletrônicas, uma lei aprovada em 1986 quando as comunicações eram muito diferentes das de hoje.

Como a Wired escreveu em 2013, “É mais do que ridículo que o email (e não a carta) tenha sido deixado de fora das leis de privacidade”.

Houveram diversas tentativas de resolver essa brecha e exigir do governo um mandato antes de acessar emails com mais de 180 dias. A mais notável aconteceu em 2016, quando a Lei de Privacidade de Email foi aprovada unanimemente no legislativo, mas morreu no Senado. Assim, até janeiro de 2021, a lei permanece.Então, se você guarda muitos dos seus emails numa conta online, tenha isso em mente.

Há uns meses, recebemos um convite para colaborar com uma iniciativa internacional contra a vigilância do Estado. Essa parceria se desdobrou na tradução para o português do site recém-lançado Centro de Materiais sobre Contra-Vigilância.

O objetivo do site, que possui um software de pesquisa que me impressionou, é servir como um ponto de convergência de materiais produzido, principalmente, por ativistas para ativistas. Ou, como está na sua descrição:

O CSRC fornece uma base de dados pesquisável com materiais sobre contra-vigilância, focados em vigilância direcionada contra pessoas que têm coisas a esconder. Nosso objetivo é ajudar anarquistas e ativistas que lutam contra a opressão a desenvolver uma compreensão das ameaças de vigilância a que estão submetidas no curso de suas lutas e suas vidas. Demos preferência para materiais escritos por ativistas e que sejam compreensíveis sem um conhecimento técnico prévio.

As línguas disponíveis são: castelhano, grego, inglês, francês, italiano, holandês, russo e português.

Qualquer dúvida, sugestão de material ou correção, manda direto pra galera: csrc@riseup.net (a chave PGP tá no site).