Ola Bini, um desenvolvedor de software livre e ativista pelos direitos digitais e a privacidade foi detido no Equador.

Sua detenção está sendo justificada pela policia pelo fato de ele “viajar muito e ler livros técnicos”, dentre esses livros, citam o fato de ele possuir o livro “Cyber Guerra” de Richard A. Clarke. Por outro lado, de acordo com um boletim emitido pelo Procurador-Geral , Ola teria sido detido para que fossem investigadas atividades ilegais relacionada ao Wikileaks.

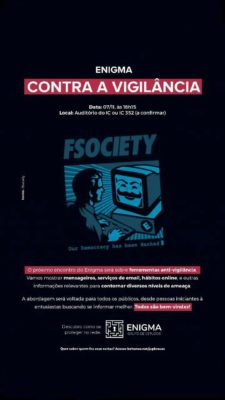

A criminalização de pessoas que desenvolvem ferramentas para aumentar a privacidade e que se dedicam para proteger o direito a privacidade é algo muito preocupante. A privacidade é um direito básico de todo o ser humano.

Abaixo está a declaração do Centro de Autonomia Digital (original em Inglês e Espanhol), organização onde Bini atua como Diretor Técnico.

As pessoas que trabalham com software livre e privacidade não devem ser criminalizadas

Não há nada criminoso em querer privacidade.

Ola Bini, @olabini, uma reconhecida figura no âmbito do software livre mundial e defensor dos direitos digitais e a privacidade na Internet, foi detido no aeroporto de Quito, Equador às 15h20 de 11 de abril de 2019. Até onde se sabe não há acusações ou provas contra ele. Não foi permitido a seus advogados se reunirem com ele durante todo o dia de ontem. Às 18h00 anunciaram que o iriam mover para a Unidade de Flagrante da Promotoria no centro norte de Quito para colher testemunhos no âmbitode uma investigação da Promotoria provincial de Pichincha.

Bini, cidadão sueco residente em Equador não fala fluentemente espanhol e requer um interprete para dar qualquer declaração. O prenderam ilegalmente, sem acusações conhecidas, sem comunicar às autoridades de seu país (Suécia) como estabelecem os protocolos internacionais.

Bini é o Diretor Técnico do Centro de Autonomia Digital e havia postado em sua conta no twitter que iria viajar ao Japão para um curso de artes marciais, uma viagem planejada há mais de um mês. Viu os comentários da ministra do Interior e tweetou: “María Paula Romo, a Ministra do Interior do Equador, esta manhã realizou uma coletiva de imprensa, onde foi alegado que hackers russos vivem no Equador e que uma pessoa próxima ao Wikileaks também vive no país.”

Bini tem sido um programador de software durante toda sua vida. Começou a programar com 8 anos e criou duas linguagens de programação. Tem sido um ativista de privacidade e software livre por muito tempo. Em 2010, a Computerworld na Suécia o nomeou como o 6º melhor desenvolvedor do país.

Já contribuiu com:

- loke

- Seph

- JesCov

- JRuby

- JtestR

- Yecht

- JvYAMLb

- JvYAML-gem

- RbYAML

- Ribs

- ActiveRecord-JDBC

- Jatha

- Xample

- JOpenSSL

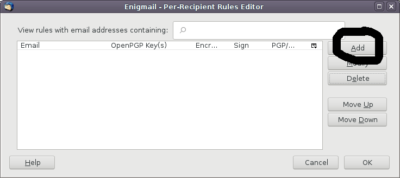

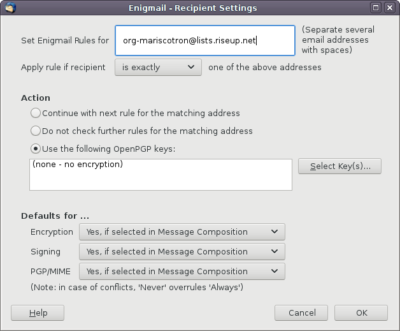

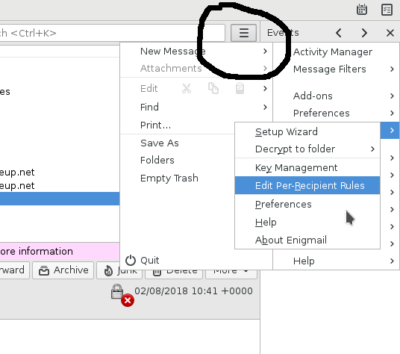

4) Adicione uma nova regra.

4) Adicione uma nova regra.